Comptes frauduleux

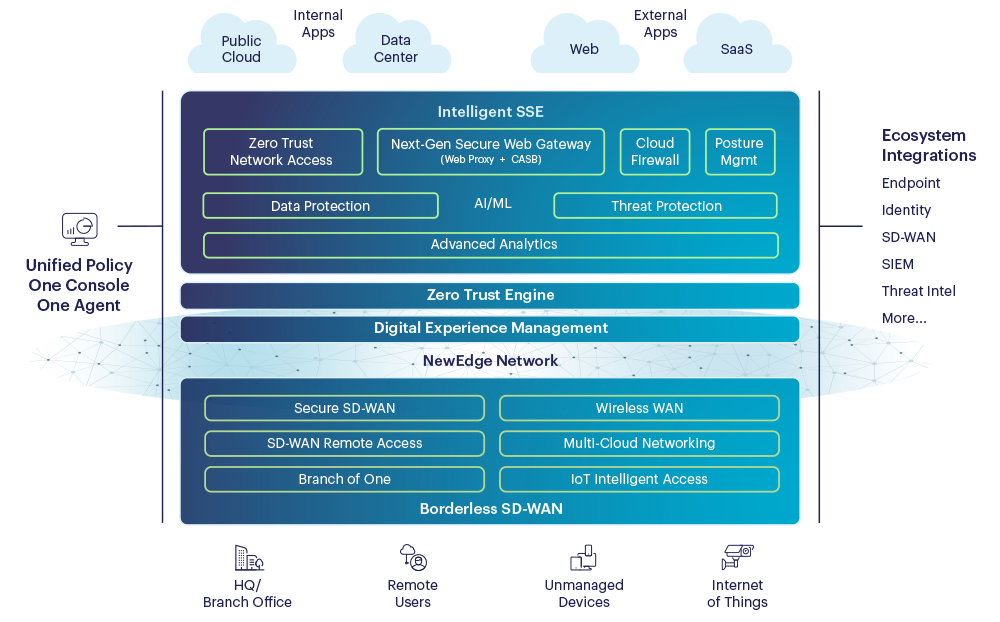

Les pirates utilisent des instances de compte frauduleuses au sein de services et d'applications cloud gérés de confiance pour partager et diffuser des payloads malveillants. Alors que les systèmes de défense classiques ignorent généralement l'identité des propriétaires des comptes, Netskope Cloud XDTM identifie les utilisateurs, les applications, les instances, les risques, les données et les activités, ce qui lui permet de bloquer les instances indésirables et de fermer la porte aux attaques.