Besuchen Sie uns beim SASE Summit von Netskope und kommen Sie in eine Stadt in Ihrer Nähe! Registrieren Sie sich jetzt.

- Produkte

- ProdukteEdge-Produkte von Security Service

Schützen Sie sich vor fortgeschrittenen und cloudfähigen Bedrohungen und schützen Sie Daten über alle Vektoren hinweg.

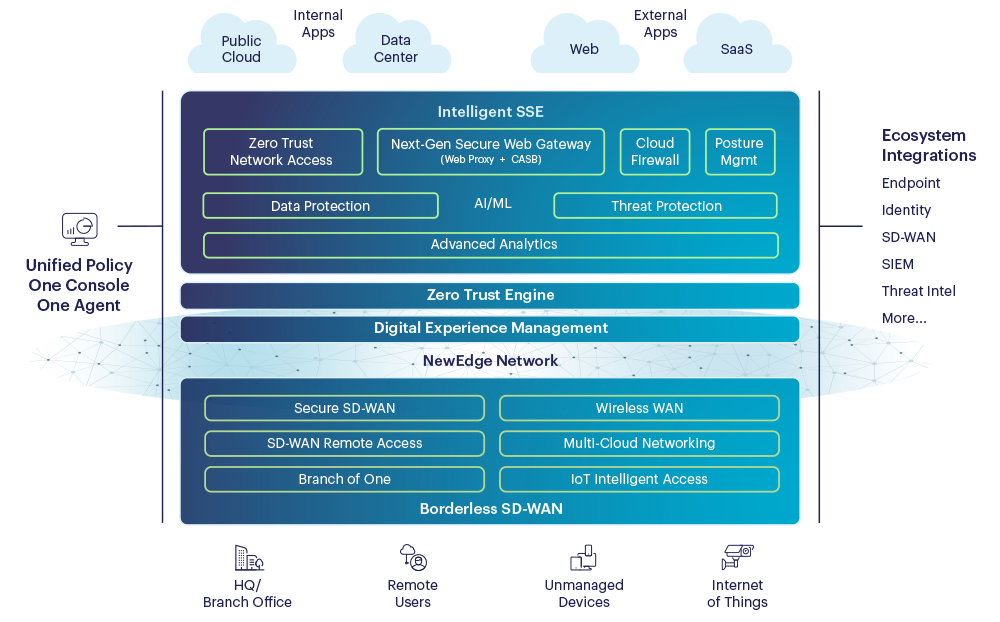

Netskope ProduktübersichtDie Plattform der Zukunft heißt NetskopeIntelligent Security Service Edge (SSE), Cloud Access Security Broker (CASB), Cloud Firewall, Next Generation Secure Web Gateway (SWG) und Private Access for ZTNA sind nativ in einer einzigen Lösung integriert, um jedes Unternehmen auf seinem Weg zum Secure Access Service zu unterstützen Edge (SASE)-Architektur.

- ProdukteBorderless SD-WAN

Stellen Sie selbstbewusst sicheren, leistungsstarken Zugriff auf jeden Remote-Benutzer, jedes Gerät, jeden Standort und jede Cloud bereit.

Read the articleBorderless SD-WAN: Der Beginn der neuen Ära des Borderless EnterpriseNetskope Borderless SD-WAN bietet eine Architektur, die Zero-Trust-Prinzipien und gesicherte Anwendungsleistung zusammenführt, um beispiellos sichere, leistungsstarke Konnektivität für jeden Standort, jede Cloud, jeden Remote-Benutzer und jedes IoT-Gerät bereitzustellen.

- Borderless SD-WAN

- Sicheres SD-WAN

- Endpoint SD-WAN

- Micro Branch

- Wireless WAN

- Multi-Cloud Networking

- Intelligenter IoT-Zugriff

- Plattform

- PlattformNewEdge

NewEdge is the world’s largest, highest-performing security private cloud.

Mehr über NewEdge erfahrenEmbrace a Secure Access Service Edge (SASE) architectureNetskope NewEdge is the world’s largest, highest-performing security private cloud and provides customers with unparalleled service coverage, performance and resilience.

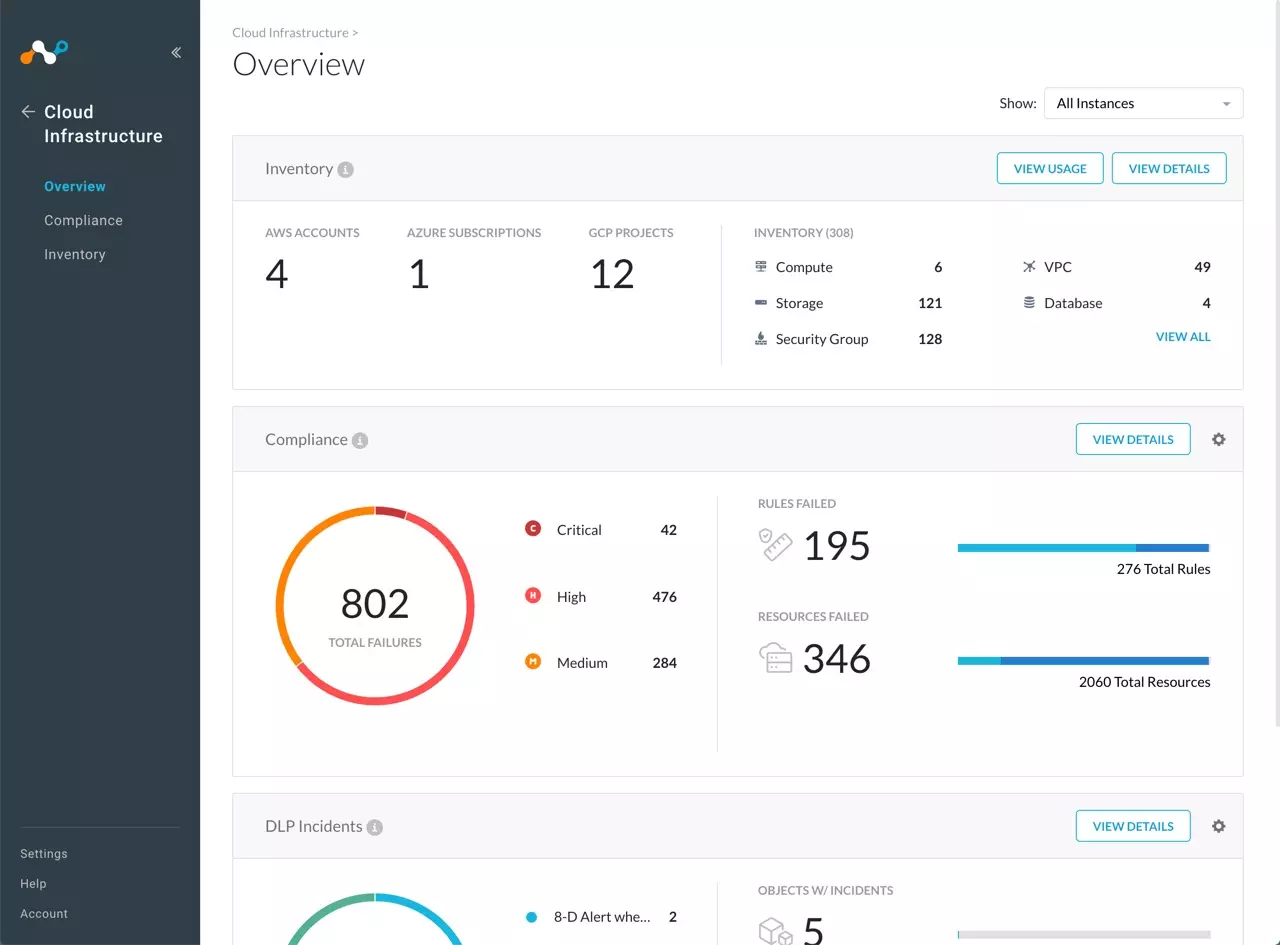

- PlattformCloud Security Platform

Unübertroffene Transparenz und Daten- und Bedrohungsschutz in Echtzeit in der weltweit größten privaten Sicherheits-Cloud.

Whitepaper lesenIhr Netzwerk von morgenPlan your path toward a faster, more secure, and more resilient network designed for the applications and users that you support.

- PlattformTechnologiepartner und Integrationen

Netskope partners with the strongest companies in enterprise technology.

Learn about Cloud ExchangeNetskope Cloud ExchangeCloud Exchange (CE) von Netskope gibt Ihren Kunden leistungsstarke Integrationstools an die Hand, mit denen sie in jeden Aspekt ihres Sicherheitsstatus investieren können.

- Lösungen

- LösungenNetzwerktransformation

Erreichen Sie Agilität und Effizienz durch digitale Transformation.

Netskope LösungsübersichtMehr über NewEdge erfahrenSteigen Sie auf marktführende Cloud-Security Service mit minimaler Latenz und hoher Zuverlässigkeit um. - LösungenModernisierung der Sicherheit

Meistern Sie die Sicherheitsherausforderungen von heute und morgen.

Erfahren Sie, wie wir den Einsatz generativer KI sichernErmöglichen Sie die sichere Nutzung generativer KI-Anwendungen mit Anwendungszugriffskontrolle, Benutzercoaching in Echtzeit und erstklassigem Datenschutz.- Insider-Risiken

- Advanced Threat Protection

- Data protection

- Hybrides Arbeiten

- Aufrechterhaltung der Cloud-Compliance

- Ersetzen Sie VPNs

- ChatGPT und Generative AI sicher aktivieren

- Managed Cloud-Anwendungen sichern

- Unmanaged Cloud Services sichern

- AWS, Azure und GCP

- LösungenFrameworks

Regulatorische Rahmenbedingungen für die Cybersicherheit berücksichtigen.

Netskope LösungsübersichtLearn about Zero TrustZero-Trust-Lösungen für SSE- und SASE-Deployments - LösungenRegierung und Industrie

Netskope hilft den größten Agenturen und Unternehmen der Welt, ihren Weg in die Cloud zu sichern.

Learn about Industry SolutionsNetskope ermöglicht einen sicheren, cloudintelligenten und schnellen Weg zur Einführung von Cloud-Diensten, Apps und Public-Cloud-Infrastrukturen.- Finanzdienstleistungen und Versicherung

- Gesundheitswesen und Biowissenschaften

- High Technology

- Hochschuleinrichtungen

- K12

- Recht

- Fertigung

- Öffentlicher Sektor

- Einzelhandel und Tourismus

- Dienstleistungsunternehmen

- Versorgungsunternehmen

- Kunden

- KundenUnsere Kunden

Netskope bedient mehr als 2.000 Kunden weltweit, darunter mehr als 25 der Fortune 100-Unternehmen

Netskope-KundenübersichtSehen Sie sich unsere Kunden anWir helfen unseren Kunden, auf alles vorbereitet zu sein - KundenKundenlösungen

Wir sind für Sie da, stehen Ihnen bei jedem Schritt zur Seite und sorgen für Ihren Erfolg mit Netskope.

Learn about Professional ServicesDas talentierte und erfahrene Professional Services-Team von Netskope bietet einen präskriptiven Ansatz für Ihre erfolgreiche Implementierung.- Professional Services

- Customer Success

- Technischer Support

- Partner für Servicebereitstellung

- Kunden-Community

- Produkt-Dokumentation

- Support-Portal

- Trust Portal

- KundenSchulung und Zertifizierung

Netskope-Schulungen helfen Ihnen ein Experte für Cloud-Sicherheit zu werden.

Learn about Training and CertificationsMit Netskope-Schulungen können Sie Ihre digitale Transformation absichern und das Beste aus Ihrer Cloud, dem Web und Ihren privaten Anwendungen machen.- Netskope Security Cloud – einführende technische Online-Schulung

- Betrieb und Verwaltung von Netskope Security Cloud (NSCO&A)

- Implementierung und Integration von Netskope Security Cloud (NSCI&I)

- Netskope Cloud Security-Zertifizierungsprogramm

- Ressourcen

- RessourcenRessourcen

Erfahren Sie mehr darüber, wie Netskope Ihnen helfen kann, Ihre Reise in die Cloud zu sichern.

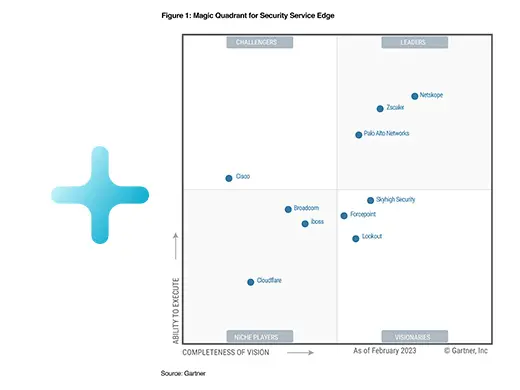

Podcast abspielenSecurity Visionaries PodcastBonus-Episode 2: Der magische Quadrant für SSE und SASE richtig machen

Mike und Steve diskutieren den Gartner® Magic Quadrant™ für Security Service Edge (SSE), die Positionierung von Netskope und wie sich das aktuelle Wirtschaftsklima auf die SASE-Reise auswirken wird. - RessourcenBlog

Erfahren Sie, wie Netskope die Sicherheits- und Netzwerktransformation durch Security Service Edge (SSE) ermöglicht.

Den Blog lesenNeueste BlogsWie Netskope die Zero-Trust- und SASE-Reise durch Security Service Edge (SSE)-Funktionen ermöglichen kann.

- Hinter den Kulissen

- Voller Umfang

- Nachrichten und Ankündigungen

- Plattform, Produkte,& Dienstleistungen

- Threat Labs

- RessourcenVeranstaltungen& Workshops

Bleiben Sie den neuesten Sicherheitstrends immer einen Schritt voraus und tauschen Sie sich mit Gleichgesinnten aus

Mehr InformationenNetskope SASE-GipfelNutzen Sie SASE und transformieren Sie Ihr Unternehmen mit den Erkenntnissen führender Sicherheits- und Infrastrukturexperten.

- RessourcenSecurity Defined

Finden Sie alles was Sie wissen müssen in unserer Cybersicherheits-Enzyklopädie.

Learn about Security Service EdgeWas ist Security Service Edge?Entdecken Sie die Sicherheitselemente von SASE, die Zukunft des Netzwerks und der Security in der Cloud.

- Übersicht über die definierte Sicherheit

- Was ist SASE?

- Was ist Security Service Edge?

- Was ist ein Cloud Access Security Broker (CASB)?

- Was ist Zero-Trust-Sicherheit?

- Was ist ein Next Gen SWG?

- Was ist Data Loss Prevention (DLP)?

- Was ist SD-WAN?

- What is Generative AI?

- Was ist Remote Browser Isolation (RBI)?

- Was ist SSPM?

- Unternehmen

- UnternehmenUnternehmen

Wir helfen Ihnen, den Herausforderungen der Cloud-, Daten- und Netzwerksicherheit einen Schritt voraus zu sein.

Finde mehr herausUnterstützung der Nachhaltigkeit durch DatensicherheitNetskope ist stolz darauf, an Vision 2045 teilzunehmen: einer Initiative, die darauf abzielt, das Bewusstsein für die Rolle der Privatwirtschaft bei der Nachhaltigkeit zu schärfen.

- UnternehmenWarum Netskope?

Cloud-Transformation und hybrides Arbeiten haben die Art und Weise verändert, wie Sicherheit umgesetzt werden muss.

Report abrufenAm besten in der Ausführung. Am besten in Sachen Vision.Im 2023 Gartner® Magic Quadrant™ für SSE wurde Netskope als führender Anbieter ausgezeichnet.

- UnternehmenLeadership

Unser Leadership-Team ist fest entschlossen, alles zu tun, was nötig ist, damit unsere Kunden erfolgreich sind.

Lernen Sie unser Team kennenDenker, Architekten, Träumer, Innovatoren. Gemeinsam liefern wir hochmoderne Cloud-Sicherheitslösungen, die unseren Kunden helfen, ihre Daten und Mitarbeiter zu schützen. - UnternehmenPartner

Unsere Partnerschaften helfen Ihnen, Ihren Weg in die Cloud zu sichern.

Learn about Netskope PartnersDie partnerorientierte Markteinführungsstrategie von Netskope ermöglicht es unseren Partnern, ihr Wachstum und ihre Rentabilität zu maximieren und gleichzeitig die Unternehmenssicherheit an neue Anforderungen anzupassen.

- Edge-Produkte von Security Service

Schützen Sie sich vor fortgeschrittenen und cloudfähigen Bedrohungen und schützen Sie Daten über alle Vektoren hinweg.

- Borderless SD-WAN

Stellen Sie selbstbewusst sicheren, leistungsstarken Zugriff auf jeden Remote-Benutzer, jedes Gerät, jeden Standort und jede Cloud bereit.

Intelligent Security Service Edge (SSE), Cloud Access Security Broker (CASB), Cloud Firewall, Next Generation Secure Web Gateway (SWG) und Private Access for ZTNA sind nativ in einer einzigen Lösung integriert, um jedes Unternehmen auf seinem Weg zum Secure Access Service zu unterstützen Edge (SASE)-Architektur.

Netskope Produktübersicht

Netskope Borderless SD-WAN bietet eine Architektur, die Zero-Trust-Prinzipien und gesicherte Anwendungsleistung zusammenführt, um beispiellos sichere, leistungsstarke Konnektivität für jeden Standort, jede Cloud, jeden Remote-Benutzer und jedes IoT-Gerät bereitzustellen.

Read the article

- NewEdge

NewEdge is the world’s largest, highest-performing security private cloud.

- Cloud Security Platform

Unübertroffene Transparenz und Daten- und Bedrohungsschutz in Echtzeit in der weltweit größten privaten Sicherheits-Cloud.

- Technologiepartner und Integrationen

Netskope partners with the strongest companies in enterprise technology.

Netskope NewEdge is the world’s largest, highest-performing security private cloud and provides customers with unparalleled service coverage, performance and resilience.

Mehr über NewEdge erfahren

Plan your path toward a faster, more secure, and more resilient network designed for the applications and users that you support.

Whitepaper lesen

Cloud Exchange (CE) von Netskope gibt Ihren Kunden leistungsstarke Integrationstools an die Hand, mit denen sie in jeden Aspekt ihres Sicherheitsstatus investieren können.

Learn about Cloud Exchange

- Netzwerktransformation

Erreichen Sie Agilität und Effizienz durch digitale Transformation.

- Modernisierung der Sicherheit

Meistern Sie die Sicherheitsherausforderungen von heute und morgen.

- Frameworks

Regulatorische Rahmenbedingungen für die Cybersicherheit berücksichtigen.

- Regierung und Industrie

Netskope hilft den größten Agenturen und Unternehmen der Welt, ihren Weg in die Cloud zu sichern.

- Unsere Kunden

Netskope bedient mehr als 2.000 Kunden weltweit, darunter mehr als 25 der Fortune 100-Unternehmen

- Kundenlösungen

Wir sind für Sie da, stehen Ihnen bei jedem Schritt zur Seite und sorgen für Ihren Erfolg mit Netskope.

- Schulung und Zertifizierung

Netskope-Schulungen helfen Ihnen ein Experte für Cloud-Sicherheit zu werden.

- Ressourcen

Erfahren Sie mehr darüber, wie Netskope Ihnen helfen kann, Ihre Reise in die Cloud zu sichern.

- Blog

Erfahren Sie, wie Netskope die Sicherheits- und Netzwerktransformation durch Security Service Edge (SSE) ermöglicht.

- Veranstaltungen& Workshops

Bleiben Sie den neuesten Sicherheitstrends immer einen Schritt voraus und tauschen Sie sich mit Gleichgesinnten aus

- Security Defined

Finden Sie alles was Sie wissen müssen in unserer Cybersicherheits-Enzyklopädie.

- Hinter den Kulissen

- Voller Umfang

- Nachrichten und Ankündigungen

- Plattform, Produkte,& Dienstleistungen

- Threat Labs

- Übersicht über die definierte Sicherheit

- Was ist SASE?

- Was ist Security Service Edge?

- Was ist ein Cloud Access Security Broker (CASB)?

- Was ist Zero-Trust-Sicherheit?

- Was ist ein Next Gen SWG?

- Was ist Data Loss Prevention (DLP)?

- Was ist SD-WAN?

- What is Generative AI?

- Was ist Remote Browser Isolation (RBI)?

- Was ist SSPM?

Bonus-Episode 2: Der magische Quadrant für SSE und SASE richtig machen

Mike und Steve diskutieren den Gartner® Magic Quadrant™ für Security Service Edge (SSE), die Positionierung von Netskope und wie sich das aktuelle Wirtschaftsklima auf die SASE-Reise auswirken wird.

Wie Netskope die Zero-Trust- und SASE-Reise durch Security Service Edge (SSE)-Funktionen ermöglichen kann.

Den Blog lesen

Nutzen Sie SASE und transformieren Sie Ihr Unternehmen mit den Erkenntnissen führender Sicherheits- und Infrastrukturexperten.

Mehr Informationen

Entdecken Sie die Sicherheitselemente von SASE, die Zukunft des Netzwerks und der Security in der Cloud.

Learn about Security Service Edge

- Unternehmen

Wir helfen Ihnen, den Herausforderungen der Cloud-, Daten- und Netzwerksicherheit einen Schritt voraus zu sein.

- Warum Netskope?

Cloud-Transformation und hybrides Arbeiten haben die Art und Weise verändert, wie Sicherheit umgesetzt werden muss.

- Leadership

Unser Leadership-Team ist fest entschlossen, alles zu tun, was nötig ist, damit unsere Kunden erfolgreich sind.

- Partner

Unsere Partnerschaften helfen Ihnen, Ihren Weg in die Cloud zu sichern.

Netskope ist stolz darauf, an Vision 2045 teilzunehmen: einer Initiative, die darauf abzielt, das Bewusstsein für die Rolle der Privatwirtschaft bei der Nachhaltigkeit zu schärfen.

Finde mehr heraus

Im 2023 Gartner® Magic Quadrant™ für SSE wurde Netskope als führender Anbieter ausgezeichnet.

Report abrufen