Contas falsas

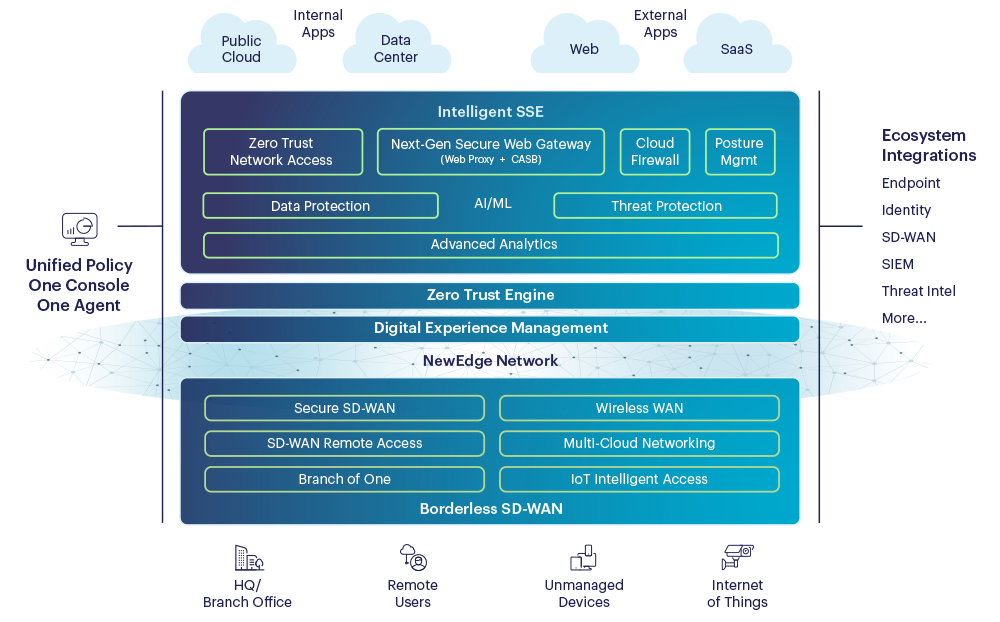

Os invasores utilizam instâncias de contas falsas dentro de aplicativos e serviços de nuvem gerenciados confiáveis, para compartilhar e entregar cargas maliciosas. As defesas antigas normalmente não reconhecem os proprietários das contas, mas o Netskope Cloud XDTM conhece o usuário, o aplicativo, a instância, o risco, os dados e a atividade para bloquear instâncias falsas e bloquear esse vetor de ataque.